Seperti yang dijelaskan dalam artikel ini, sebuah hal yang umum apabila data dan informasi hasil dari peretasan tersebar dengan bebas di dark web. "Beruntungnya" tidak semua orang bisa dan mau untuk menjelajahi dark web karena navigasi di dark web sangat menguji kesabaran serta bahaya lain yang menanti. Namun, sayangnya, data hasil kebocoran juga dapat ditemukan di situs-situs umum pada surface dan deep web atau grup chat di aplikasi messenger. Orang awam pun dapat mengaksesnya, hanya perlu mengetahui lokasi tempat data-data tersebut biasanya muncul.

Apabila data yang bocor dapat diperoleh dengan mudah tanpa memerlukan keahlian khusus, potensi risiko yang muncul dari keberadaan data tersebut semakin besar. Terutama jika data yang bocor adalah akun pengguna dengan kata sandi yang masih aktif, dan pemilik akun tersebut memiliki akses ke sistem-sistem yang menyimpan informasi sensitif milik perusahaan atau bahkan akses ke sistem keuangan. Dalam situasi seperti ini, potensi kerugian yang ditimbulkan juga semakin besar. Oleh karena itu, diperlukan sistem yang dapat mendeteksi apakah ada akun pengguna dari perusahaan Anda yang bocor dan tersebar di berbagai lapisan web agar dapat direspon dengan cepat.

Threat Intelligence

Threat Intelligence (TI) merupakan sistem keamanan siber yang bertujuan untuk memprediksi ancaman siber. Data yang diperoleh dari berbagai sumber, termasuk dark web, diolah dan dianalisis untuk mengidentifikasi tren serta pola serangan. Dengan memahami ancaman yang ada di dunia siber dan kerentanan yang dimanfaatkan oleh penjahat siber, TI membantu organisasi bertindak secara proaktif untuk mengambil tindakan pencegahan yang efektif.

Banyak perusahaan penyedia produk keamanan siber memiliki produk TI didalam jajaran produknya. Masing-masing memiliki perbedaan dari jenis data yang dikumpulkan tapi secara garis besar dikelompokkan sebagai berikut:

1. Data open source dan komersil

Data-data ini dikumpulkan oleh organisasi yang tersedia secara gratis ataupun berbayar. Contoh data yang termasuk kategori ini adalah IoC (Indicator of Compromise) dari tipikal serangan siber, agregat berita keamanan siber, hasil analisa komprehensif malware serta hasil data scraping dari media sosial, forum dan dark web.

2. Informasi dari komunitas

Para profesional, terutama dari sector kritikal seperti migas dan kesehatan, memiliki wadah resmi untuk berbagi informasi dan data mengenai ancaman global. Data-data ini sangat berguna untuk mendapatkan informasi terbaru dari member komunitas.

3. Internal logs

Data-data internal perusahaan yang diambil dari sistem keamanan yang telah ada seperti SIEM, XDR, SOAR, EDR dan ASM. Data-data ini mencatat ancaman dan serangan yang telah dialami perusahaan.

Dari data-data yang terkumpul dan diperbarui setiap hari, TI memudahkan analis keamanan siber dalam mencari informasi yang diinginkan tanpa harus menjelajahi berbagai situs secara manual. Bahkan, analis dapat mengaktifkan fitur notifikasi ketika ada informasi spesifik yang muncul dalam data yang terkumpul. Sebagai contoh, analis dapat mengonfigurasi notifikasi agar aktif ketika domain perusahaan mereka muncul dalam data kebocoran akun terbaru. Dengan demikian, mereka dapat segera mengambil tindakan mitigasi dan menghindari dampak lebih lanjut akibat kebocoran akun.

TI juga memiliki kategori yang berbeda-beda tergantung tujuan yang diinginkan. Tiga jenis kategori yang umum pada TI adalah:

1. Taktis

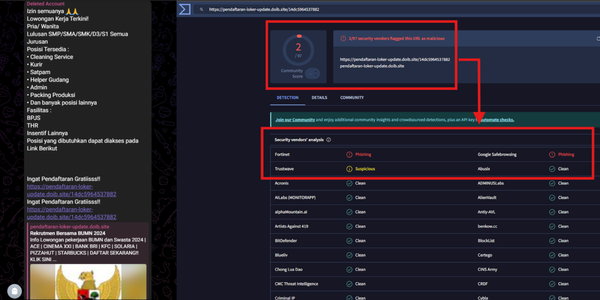

Biasa dipakai oleh Security Operations Center (SOC) untuk mendeteksi serangan siber yang sedang terjadi dengan mengidentifikasi IoC seperti alamat IP, URL dan file hashes yang mencurigakan. Referensi IoC ini didapat dari data-data yang terkumpul oleh TI.

2. Operasional

Berguna untuk mengantisipasi dan mencegah potensi serangan siber. Dari data-data yang terkumpul, Anda dapat mengetahui karakteristik penjahat siber dalam melakukan serangan, contohnya kerentanan yang dieksploitasi, metode/skenario yang dipakai, industri yang kerap diserang. Karakteristik ini jarang dirubah oleh pelaku serangan, oleh sebab itu data-data yang merangkum ini memiliki masa valid yang panjang.

3. Strategis

Terfokus pada ancaman global berdasarkan situasi geopolitik yang sedang terjadi. Informasi yang dhasilkan lebih bersifat high-level, dipakai oleh para pemangku keputusan seperti CEO dan level eksekutif lainnya untuk memahami ancaman siber yang dihadapi. Sebagai contoh, situasi antara Rusia dan Ukraina pasti akan mencetus ancaman siber pada kedua negara tersebut. Kategori ini adalah yang tersulit untuk dihasilkan karena membutuhkan interpretasi dan analisa data oleh manusia yang mengerti keamanan siber dan situasi geopolitik.

Skenario Penggunaan Threat Intelligence

TI sangat membantu dalam mengoptimalkan proses pendeteksian serangan siber, memungkinkan analis keamanan untuk bersifat proaktif dengan menganalisis tren keamanan siber terkini di seluruh dunia. Berikut contoh skenario dimana TI berperan dalam menguatkan keamanan siber:

1. Memperkaya alert

SOC menggunakan TI untuk memperoleh informasi terbaru tentang serangan siber. Dengan data yang diperoleh, tim SOC dapat membuat notifikasi alert baru yang akan memberi tahu mereka jika terjadi serangan atau aktivitas yang sesuai dengan kriteria notifikasi yang telah ditentukan.

2. Pencegahan proaktif

Mirip dengan poin sebelumnya, tim keamanan siber melakukan tindakan pencegahan dengan memblokir alamat IP, domain, atau IoC yang dicurigai berdasarkan informasi dari TI. Dengan mengambil langkah ini sejak awal, tim keamanan dapat mencegah serangan sebelum terjadi.

3. Laporan intelijen

Perusahaan menggunakan TI untuk mendapatkan wawasan ataupun informasi berdasarkan kriteria yang telah ditetapkan. Misalnya, mereka ingin mendapatkan update apabila alamat email perusahaan mereka muncul di forum-forum underground berikut dengan passwordnya. Atau informasi-informasi mengenai aktifitas hacker pada industri yang sama dengan perusahaan.

4. Risk assesment

Dengan menggunakan informasi dari TI, perusahaan dapat memetakan ancaman siber yang terjadi di seluruh dunia dan berpotensi menyerang mereka. Laporan ini menjadi acuan dalam pengambilan keputusan dan perencanaan strategi keamanan.

Penutup

TI memegang peran penting di dunia keamanan siber. Ibarat memiliki bola kristal, TI membantu perusahaan mengantisipasi ancaman siber yang mungkin terjadi. Perusahaan menggunakan TI sebagai sistem tambahan untuk memperkuat sistem keamanan siber utama. Dengan kemampuan memberikan informasi menyeluruh dan memungkinkan analis keamanan untuk mempersiapkan pertahanan siber secara proaktif, TI membuat tim keamanan siber untuk selalu selangkah lebih dulu dibanding penjahat siber. Sebuah sistem yang sangat berharga di era ancaman siber yang terus berkembang.