Penelitian ini dilakukan oleh tim konsultan keamanan TI yang berbasis di Wina, Certitude Consulting, dimana stafnya mampu mengendalikan subdomain milik pemerintah, partai politik, universitas, dan perusahaan media untuk menunjukkan potensi risikonya.

Mereka menargetkan subdomain milik organisasi pemerintah di AS, Kanada, Inggris, dan Australia, partai politik Austria FPÖ, perusahaan keamanan siber Netscout, raksasa asuransi AS Penn Mutual, CNN, beberapa universitas besar di AS (UCLA, Stanford, dan University of Pennsylvania), serta sejumlah lembaga keuangan.

Dangling DNS Record digunakan oleh para tim konsultan keamanan TI tersebut untuk membajak sub-domain organisasi besar, dan mereka memperingatkan bahwa ribuan bisnis dapat terkena dampak yang sama ketika metode ini digunakan oleh penyerang.

Dangling DNS record merupakan catatan entri DNS yang mengarah ke sumber daya yang sebenarnya sudah tidak digunakan. Hal ini bisa terjadi, misalnya, ketika nama domain telah dipensiunkan, atau ketika suatu server web sudah di-offline-kan. Catatan DNS yang menggantung tersebut dapat dieksploitasi oleh penyerang untuk mengarahkan lalu lintas ke situs web berbahaya atau menyamar sebagai situs web yang sah.

Berikut ini beberapa contoh bagaimana dangling DNS record dapat dieksploitasi:

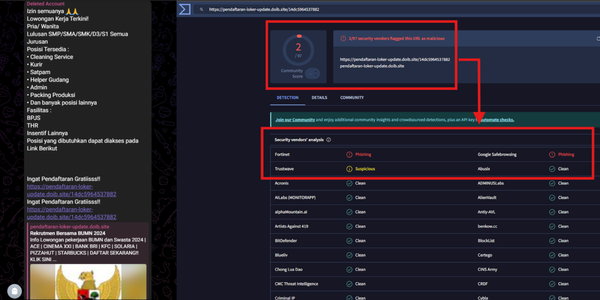

- Pembajakan sub-domain: Penyerang dapat mendaftarkan sub-domain dari situs web yang sah dan mengarahkannya ke situs web berbahaya. Hal ini dapat dilakukan dengan mengeksploitasi catatan DNS yang menggantung yang mengarah ke subdomain. Ketika pengguna mengunjungi subdomain tersebut, mereka akan diarahkan ke situs berbahaya

- Phishing: Penyerang dapat membuat situs web palsu yang terlihat seperti situs web yang sah. Mereka kemudian dapat mendaftarkan catatan DNS yang menggantung yang mengarah ke situs palsu tersebut. Ketika pengguna mengunjungi situs yang sah, mereka mungkin akan diarahkan ke situs palsu

- Penyamaran (malvertising): Penyerang dapat membuat iklan berbahaya yang ditayangkan di situs web yang sah. Mereka kemudian dapat mendaftarkan catatan DNS yang menggantung yang mengarah ke iklan berbahaya tersebut. Ketika pengguna mengklik iklan tersebut, mereka akan diarahkan ke situs berbahaya.

Untuk melindungi dari resiko terhadap dangling DNS record, penting bagi organisasi untuk memantau catatan entri DNS Anda secara teratur. Anda juga harus menghapus dangling DNS record yang Anda temukan. Anda bisa menggunakan alat manajemen DNS untuk membantu Anda melakukan tugas ini.

Berikut ini beberapa kiat tambahan untuk mencegah resiko dari eksploitasi terhadap catatan DNS yang menggantung:

- Gunakan subdomain yang unik untuk setiap situs web Anda. Hal ini akan menyulitkan penyerang untuk mendaftarkan catatan DNS yang menggantung yang mengarah ke situs Anda.

- Gunakan penyedia DNS yang aman. Penyedia DNS yang aman akan membantu melindungi catatan DNS Anda agar tidak dibajak oleh penyerang.

- Selalu perbarui catatan DNS Anda. Hal ini akan membantu mencegah penyerang mengeksploitasi catatan DNS yang sudah kedaluwarsa.