Menurut mereka, aplikasi chatting yang didukung adalah Telegram, Signal, dan Session.

Keamanan internet di era modern ibarat pedang bermata dua. Di satu sisi, ia dapat melindungi privasi interaksi manusia di internet. Di sisi lain, privasi yang terlindungi tersebut disalahgunakan oleh kegiatan kriminal. Kejahatan saat ini bersembunyi di balik akses yang aman seperti secure chat. Sehingga semakin sulit bagi penegak hukum untuk membantu orang-orang 'biasa' yang kebanyakan menjadi korban kejahatan tersebut untuk melakukan investigasi lebih lanjut.

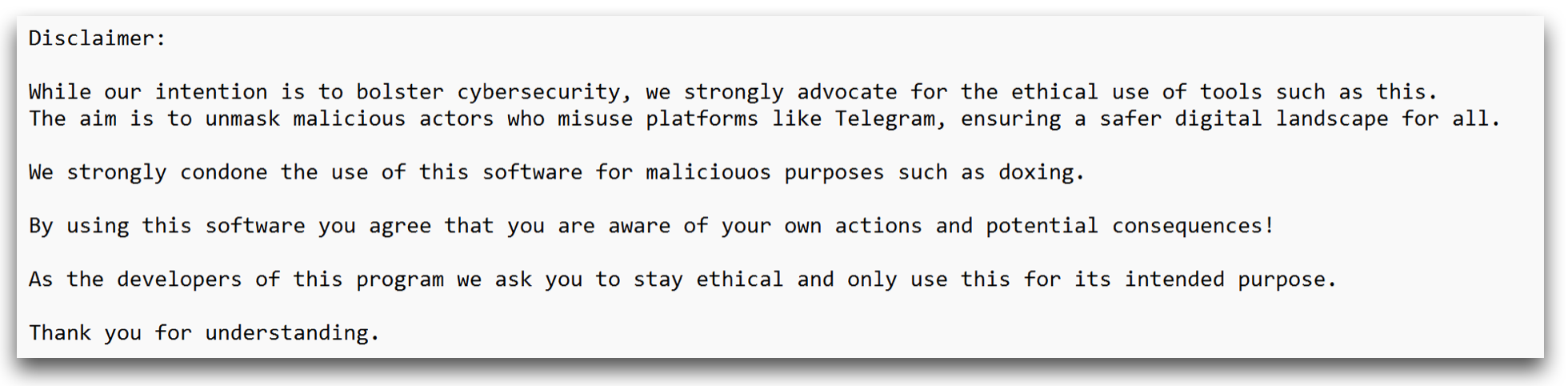

Menemukan cara untuk membocorkan pesan yang aman juga menjadi pedang bermata dua, ada beberapa risiko lain seperti orang 'biasa' dapat menjadi korban lain seperti DDoS. Namun pesan dari tim websec.nl sudah jelas,

Mereka berharap pengguna aplikasi ini bisa digunakan untuk hal-hal kebaikan seperti misalnya: mengetahui alamat IP lokasi penculikan anak, dimana kemudian alamat IP tersebut bisa di koordinasikan dengan pihak terkait agar dapat dibuka log-nya sehingga pihak aparat keamanan dapat segera menindaklanjuti.

Berdasarkan klaim dari tim Websec, berikut ini catatan untuk ketiga aplikasi diatas:

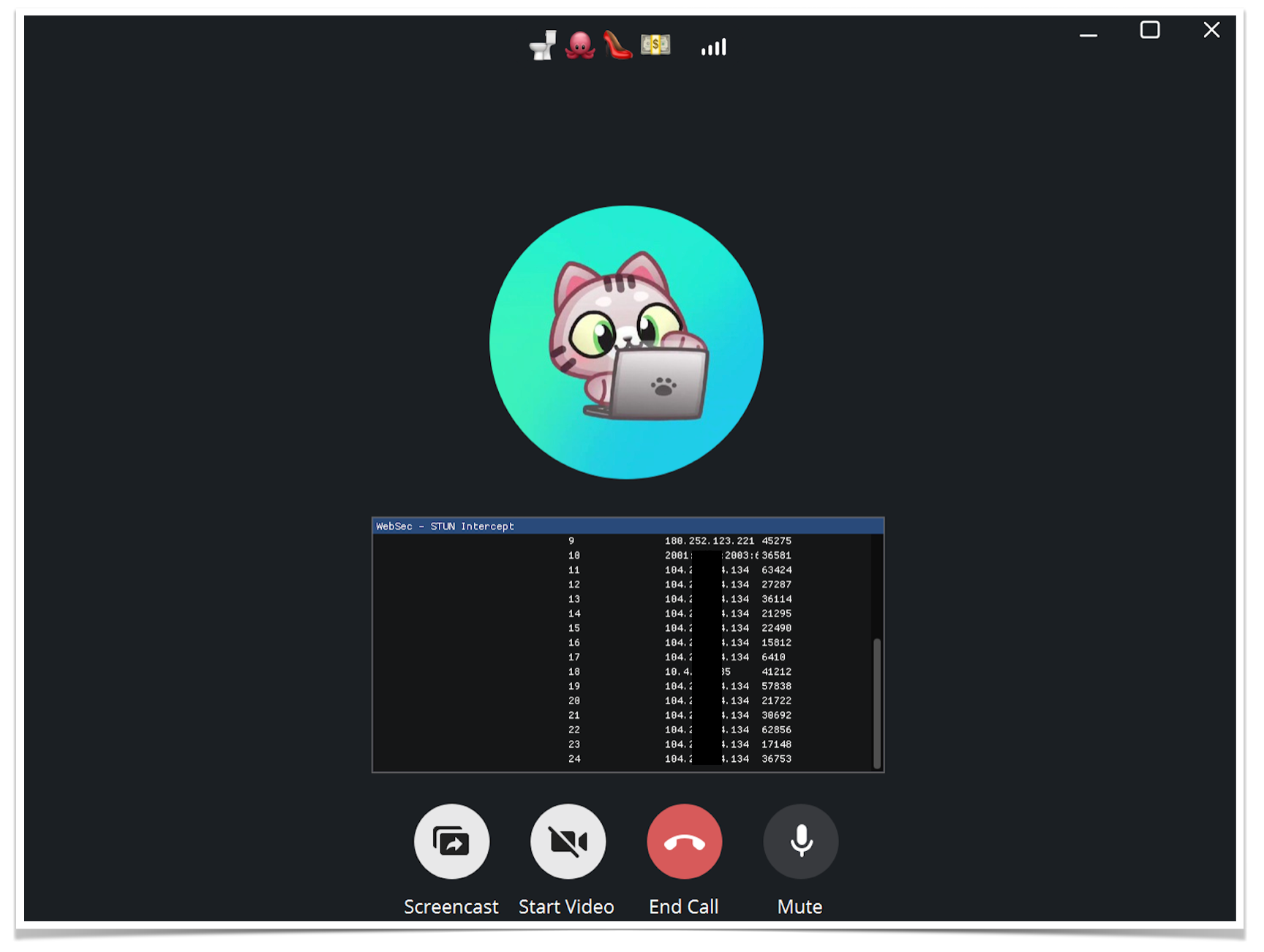

- Untuk target pengguna aplikasi Telegram harus mengangkat Telegram voice call dulu agar dapat membocorkan lokasi IP nya

- Untuk target pengguna aplikasi Signal, cukup menghubungi via Signal voice call tanpa perlu diangkat, maka lokasi IP nya bisa dibocorkan

- Untuk target pengguna Session, target harus meng-enable call terlebih dahulu karena pada aplikasi Session voice call default nya adalah di-disable

Berdasarkan hasil uji coba yang kami lakukan, hanya Telegram yang berhasil dibocorkan alamat IP lawan bicaranya. Kami berasumsi, ketika uji coba dilakukan aplikasi Signals dan juga Sessions sudah melakukan penambalan atau patch pada sistem mereka.

Kami menguji coba aplikasi Telegram dengan menggunakan beberapa kondisi seperti menggunakan operator seluler, menggunakan akses internet via wifi, menggunakan VPN, dsb. Hasilnya cukup akuran seperti misalnya ketika menggunakan wifi maka alamat IP private wifi dirumah yang digunakan oleh hape untuk mengakses Telegram call termasuk yang bisa dibocorkan dan dapat dilihat oleh lawan bicara, termasuk alamat IPv6 yang digunakan juga bisa dibocorkan.

Saat ini sering sekali pengguna internet awam yang hendak melacak seperti pelaku penipuan dimana bisa dihubungi melalui aplikasi chatting namun tidak diketahui keberadaannya. Barangkali tool semacam ini bisa digunakan untuk melacak keberadaan mereka.

Yah, asal jangan dipakai untuk melacak lokasi mantan saja, ya?! :)